Inzicht in de wachtwoordkraaktechnieken die hackers gebruiken om uw online accounts wijd open te blazen, is een geweldige manier om ervoor te zorgen dat dit u nooit overkomt.

U zult zeker altijd uw wachtwoord moeten wijzigen, en soms dringender dan u denkt, maar het voorkomen van diefstal is een geweldige manier om uw accountbeveiliging onder controle te houden. Je kunt altijd naar www.haveibeenpwned.com gaan om te controleren of je risico loopt, maar simpelweg denken dat je wachtwoord veilig genoeg is om niet gehackt te worden, is een slechte instelling.

Om u te helpen begrijpen hoe hackers aan uw wachtwoorden komen – veilig of anderszins – hebben we een lijst samengesteld met de tien beste technieken om wachtwoorden te kraken die door hackers worden gebruikt. Sommige van de onderstaande methoden zijn zeker verouderd, maar dat betekent niet dat ze niet nog steeds worden gebruikt. Lees aandachtig en leer waar u tegen kunt verzachten.

De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt

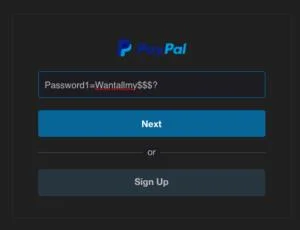

1. Phishing

![De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt]()

Er is een gemakkelijke manier om te hacken, vraag de gebruiker om zijn of haar wachtwoord. Een phishing-e-mail leidt de nietsvermoedende lezer naar een vervalste inlogpagina die is gekoppeld aan de service waartoe de hacker toegang wil hebben, meestal door de gebruiker te vragen een vreselijk beveiligingsprobleem op te lossen. Die pagina scant vervolgens hun wachtwoord en de hacker kan het voor eigen doeleinden gaan gebruiken.

Waarom zou u de moeite nemen om het wachtwoord te kraken als de gebruiker het u toch graag zal geven?

2. Sociale techniek

Social engineering haalt het hele 'vraag het de gebruiker'-concept buiten de inbox waar phishing vaak aan blijft hangen en in de echte wereld.

Een favoriet van de social engineer is om een kantoor te bellen dat zich voordoet als een IT-beveiligingstechnicus en gewoon om het wachtwoord voor netwerktoegang te vragen. Je zou versteld staan hoe vaak dit werkt. Sommigen hebben zelfs de nodige geslachtsklieren om een pak en een naambadge aan te trekken voordat ze een bedrijf binnenlopen om de receptionist dezelfde vraag persoonlijk te stellen.

Keer op keer is gebleken dat veel bedrijven geen goede beveiliging hebben of dat mensen te vriendelijk en te vertrouwen zijn terwijl dat niet zou moeten, zoals mensen toegang geven tot gevoelige locaties vanwege een uniform of een snikverhaal.

3. Malware

Malware is er in vele vormen, zoals een keylogger, ook wel bekend als een schermschraper, die alles registreert wat u typt of schermafbeeldingen maakt tijdens een inlogproces, en vervolgens een kopie van dit bestand doorstuurt naar hacker central.

Sommige malware zoekt naar het bestaan van een wachtwoordbestand van een webbrowserclient en kopieert dit, dat, tenzij correct gecodeerd, gemakkelijk toegankelijke opgeslagen wachtwoorden uit de browsegeschiedenis van de gebruiker zal bevatten.

4. Woordenboekaanval

![De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt]()

De woordenboekaanval gebruikt een eenvoudig bestand met woorden die in een woordenboek kunnen worden gevonden, vandaar de nogal eenvoudige naam. Met andere woorden, deze aanval gebruikt precies het soort woorden dat veel mensen als wachtwoord gebruiken.

Het slim groeperen van woorden zoals "letmein" of "superadministratorguy" voorkomt niet dat je wachtwoord op deze manier wordt gekraakt - nou ja, niet langer dan een paar extra seconden.

5. Regenboogtafelaanval

Rainbow-tabellen zijn niet zo kleurrijk als hun naam doet vermoeden, maar voor een hacker zou je wachtwoord wel eens aan het einde ervan kunnen staan. Op de meest eenvoudige manier kun je een regenboogtabel samenvatten in een lijst met vooraf berekende hashes – de numerieke waarde die wordt gebruikt bij het coderen van een wachtwoord. Deze tabel bevat hashes van alle mogelijke wachtwoordcombinaties voor elk hash-algoritme. Rainbow-tabellen zijn aantrekkelijk omdat het de tijd die nodig is om een wachtwoord-hash te kraken, verkort tot gewoon iets opzoeken in een lijst.

Regenboogtafels zijn echter enorme, logge dingen. Ze hebben serieuze rekenkracht nodig om te werken en een tabel wordt onbruikbaar als de hash die hij probeert te vinden is "gezouten" door willekeurige tekens aan het wachtwoord toe te voegen voordat het algoritme wordt gehasht.

Er is sprake van bestaande gezouten regenboogtafels, maar deze zouden zo groot zijn dat ze in de praktijk moeilijk te gebruiken zijn. Ze zouden waarschijnlijk alleen werken met een vooraf gedefinieerde set "willekeurige tekens" en wachtwoordreeksen van minder dan 12 tekens, omdat de grootte van de tabel anders onbetaalbaar zou zijn voor zelfs hackers op staatsniveau.

6. Spinnen

Slimme hackers hebben zich gerealiseerd dat veel bedrijfswachtwoorden bestaan uit woorden die verband houden met het bedrijf zelf. Het bestuderen van bedrijfsliteratuur, verkoopmateriaal op websites en zelfs de websites van concurrenten en beursgenoteerde klanten kan de munitie opleveren om een aangepaste woordenlijst samen te stellen om te gebruiken bij een brute force-aanval.

Echt slimme hackers hebben het proces geautomatiseerd en laten een spidering-applicatie toe, vergelijkbaar met de webcrawlers die door toonaangevende zoekmachines worden gebruikt om trefwoorden te identificeren en vervolgens de lijsten voor hen te verzamelen en te ordenen.

7. Offline kraken

Het is gemakkelijk voor te stellen dat wachtwoorden veilig zijn wanneer de systemen die ze beschermen gebruikers buitensluiten na drie of vier keer verkeerd raden, waardoor geautomatiseerde goktoepassingen worden geblokkeerd. Welnu, dat zou waar zijn, ware het niet dat de meeste wachtwoordhacking offline plaatsvindt, met behulp van een set hashes in een wachtwoordbestand dat is 'verkregen' van een gecompromitteerd systeem.

Vaak is het doelwit in kwestie gecompromitteerd via een hack op een derde partij, die vervolgens toegang geeft tot de systeemservers en die uiterst belangrijke hash-bestanden voor gebruikerswachtwoorden. De wachtwoordkraker kan er vervolgens zo lang over doen om de code te kraken zonder het doelsysteem of de individuele gebruiker te waarschuwen.

8. Brute krachtaanval

Net als bij de woordenboekaanval, heeft de brute force-aanval een extra bonus voor de hacker. In plaats van simpelweg woorden te gebruiken, kunnen ze met een brute force-aanval niet-woordenboeken detecteren door alle mogelijke alfanumerieke combinaties van aaa1 tot zzz10 te doorlopen.

![De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt]()

Het is niet snel, op voorwaarde dat uw wachtwoord meer dan een handvol tekens lang is, maar uiteindelijk zal het uw wachtwoord onthullen. Brute force-aanvallen kunnen worden verkort door extra rekenkracht toe te voegen, zowel in termen van verwerkingskracht - inclusief het benutten van de kracht van uw videokaart-GPU - als machinenummers, zoals het gebruik van gedistribueerde computermodellen zoals online bitcoin-mijnwerkers.

9. Schoudersurfen

![De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt]()

Een andere vorm van social engineering, schoudersurfen, houdt in dat je over iemands schouders meekijkt terwijl ze inloggegevens, wachtwoorden, enz. invoeren. Hoewel het concept erg low-tech is, zou je verbaasd zijn hoeveel wachtwoorden en gevoelige informatie op deze manier wordt gestolen, dus blijf op de hoogte van uw omgeving wanneer u onderweg toegang hebt tot bankrekeningen, enz.

De meest zelfverzekerde hackers zullen zich voordoen als een pakketkoerier, airco-servicemonteur of iets anders waarmee ze toegang krijgen tot een kantoorgebouw. Als ze eenmaal binnen zijn, biedt het "uniform" van het servicepersoneel een soort vrijbrief om ongehinderd rond te dwalen en te noteren of wachtwoorden zijn ingevoerd door echte personeelsleden. Het biedt ook een uitstekende gelegenheid om al die post-it-notities op de voorkant van LCD-schermen te bekijken met daarop gekrabbelde logins.

10. Raad eens

De beste vriend van de wachtwoordkraker is natuurlijk de voorspelbaarheid van de gebruiker. Tenzij er een echt willekeurig wachtwoord is gemaakt met software die speciaal voor de taak is bedoeld, is het onwaarschijnlijk dat een door een gebruiker gegenereerd 'willekeurig' wachtwoord zoiets is.

![De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt De top tien technieken voor het kraken van wachtwoorden die door hackers worden gebruikt]()

In plaats daarvan, dankzij de emotionele gehechtheid van onze hersenen aan dingen die we leuk vinden, is de kans groot dat die willekeurige wachtwoorden gebaseerd zijn op onze interesses, hobby's, huisdieren, familie, enzovoort. In feite zijn wachtwoorden vaak gebaseerd op alle dingen waar we graag over praten op sociale netwerken en die we zelfs opnemen in onze profielen. Wachtwoordcrackers zullen zeer waarschijnlijk naar deze informatie kijken en een paar – vaak correcte – weloverwogen gissingen doen wanneer ze proberen een wachtwoord op consumentenniveau te kraken zonder hun toevlucht te nemen tot woordenboek- of brute force-aanvallen.

Andere aanvallen om op te letten

Als het hackers aan iets ontbreekt, is het niet creativiteit. Door verschillende technieken te gebruiken en zich aan te passen aan steeds veranderende beveiligingsprotocollen, blijven deze indringers slagen.

Iedereen op sociale media heeft bijvoorbeeld waarschijnlijk de leuke quizzen en sjablonen gezien waarin je wordt gevraagd om te praten over je eerste auto, je favoriete eten, het nummer één nummer op je 14e verjaardag. Hoewel deze games onschuldig lijken en zeker leuk zijn om te posten, zijn ze eigenlijk een open sjabloon voor beveiligingsvragen en antwoorden op accounttoegangsverificatie.

Probeer bij het aanmaken van een account misschien antwoorden te gebruiken die eigenlijk niet op u betrekking hebben, maar die u gemakkelijk kunt onthouden. "Wat was jouw eerste auto?" In plaats van naar waarheid te antwoorden, plaats je je droomauto. Plaats anders gewoon geen beveiligingsantwoorden online.

Een andere manier om toegang te krijgen, is door simpelweg uw wachtwoord opnieuw in te stellen. De beste verdedigingslinie tegen een indringer die uw wachtwoord opnieuw instelt, is een e-mailadres gebruiken dat u regelmatig controleert en uw contactgegevens up-to-date houden. Schakel, indien beschikbaar, altijd 2-factor-authenticatie in. Zelfs als de hacker uw wachtwoord ontdekt, heeft hij geen toegang tot het account zonder een unieke verificatiecode.

Beste praktijken om uzelf te beschermen tegen hackers

- Zorg voor sterke en unieke wachtwoorden voor al uw accounts, er zijn wachtwoordmanagers beschikbaar.

- Klik niet willekeurig op links of download bestanden in e-mails, het is het beste om dit helemaal niet te doen, maar activatie-e-mails voorkomen dit.

- Controleer regelmatig op beveiligingsupdates en pas deze toe. De meeste werkcomputers staan dit misschien niet toe, de systeembeheerder zorgt voor deze zaken.

- Overweeg codering te gebruiken wanneer u een nieuwe computer of schijf gebruikt. Je kunt een HDD/SSD met data erop versleutelen, maar door de extra informatie kan dat uren of dagen duren.

- Gebruik de notie van de minste privileges, wat betekent dat u alleen toegang geeft tot wat nodig is. Maak in feite gebruikersaccounts die geen beheerders zijn voor incidenteel computergebruik door u of vrienden en familie.

Veel Gestelde Vragen

Waarom heb ik voor elke site een ander wachtwoord nodig?

U weet waarschijnlijk dat u uw wachtwoorden niet moet vrijgeven en dat u geen inhoud moet downloaden waarmee u niet vertrouwd bent, maar hoe zit het met de accounts waarmee u zich elke dag aanmeldt? Stel dat u voor uw bankrekening hetzelfde wachtwoord gebruikt dat u gebruikt voor een willekeurige rekening zoals Grammarly. Als Grammarly wordt gehackt, heeft de gebruiker ook uw bankwachtwoord (en mogelijk uw e-mailadres, waardoor het nog gemakkelijker wordt om toegang te krijgen tot al uw financiële middelen).

Wat kan ik doen om mijn accounts te beschermen?

Het gebruik van 2FA op alle accounts die de functie aanbieden, het gebruik van unieke wachtwoorden voor elk account en het gebruik van een combinatie van letters en symbolen is de beste verdedigingslinie tegen hackers. Zoals eerder vermeld, zijn er veel verschillende manieren waarop hackers toegang krijgen tot uw accounts, dus andere dingen die u regelmatig moet doen, is uw software en apps up-to-date houden (voor beveiligingspatches) en het vermijden van downloads waarmee u niet vertrouwd bent.

Wat is de veiligste manier om wachtwoorden te bewaren?

Het bijhouden van verschillende uniek vreemde wachtwoorden kan ongelooflijk moeilijk zijn. Hoewel het veel beter is om het proces voor het resetten van het wachtwoord te doorlopen dan om uw accounts te laten compromitteren, is het tijdrovend. Om uw wachtwoorden veilig te houden, kunt u een service zoals Last Pass of KeePass gebruiken om al uw accountwachtwoorden op te slaan.

U kunt ook een uniek algoritme gebruiken om uw wachtwoorden te behouden en ze gemakkelijker te onthouden te maken. PayPal kan bijvoorbeeld zoiets zijn als hwpp+c832. In wezen is dit wachtwoord de eerste letter van elke breuk in de URL (https://www.paypal.com) met het laatste cijfer in het geboortejaar van iedereen in uw huis (als voorbeeld). Wanneer u zich gaat aanmelden bij uw account, bekijkt u de URL die u de eerste paar letters van dit wachtwoord geeft.

Voeg symbolen toe om uw wachtwoord nog moeilijker te hacken, maar orden ze zo dat ze makkelijker te onthouden zijn. Het "+"-symbool kan bijvoorbeeld zijn voor alle accounts die verband houden met entertainment, terwijl het "!" kan worden gebruikt voor financiële rekeningen.

Online veiligheid oefenen

In een mondiaal tijdperk waarin communicatie schijnbaar in een oogwenk over de hele wereld kan plaatsvinden, is het belangrijk om te onthouden dat niet iedereen goede bedoelingen heeft. Bescherm uzelf online door uw wachtwoorden actief te beheren en bij te werken en bewust te worden van het lekken van informatie op sociale media. Delen is zorgzaam, maar geen persoonlijke informatie om een gemakkelijk doelwit te worden voor cybercriminelen.